前言:为什么要制作这份自查手册?

“银狐”木马,是一类针对企事业单位管理人员、财务人员、销售人员及电商卖家进行钓鱼攻击的木马。攻击团伙频繁利用钓鱼邮件、虚假发票、伪造的政府通知等社会工程学手段,将远控木马悄然植入用户电脑,获得受害者的计算机控制权限,在系统内长期驻留,监控用户日常操作,窃取敏感信息,利用受害者的即时通信软件来发送具有针对性的钓鱼、欺诈类信息,实施钓鱼攻击和诈骗等违法行为。

市面上许多检测方法要么过于依赖技术(查看进程、分析代码),让普通用户望而却步;要么基于“可疑”特征,容易造成“草木皆兵”的恐慌。瑞星为广大用户制作了简易的自查手册,帮助用户快速排查自己的设备是否已经感染了“银狐”木马。只要按照以下步骤操作,若出现描述中的现象,即高度疑似感染“银狐”木马

自查大纲(请按顺序执行)

准备工作

配置系统显示隐藏文件及扩展名

Windows 7

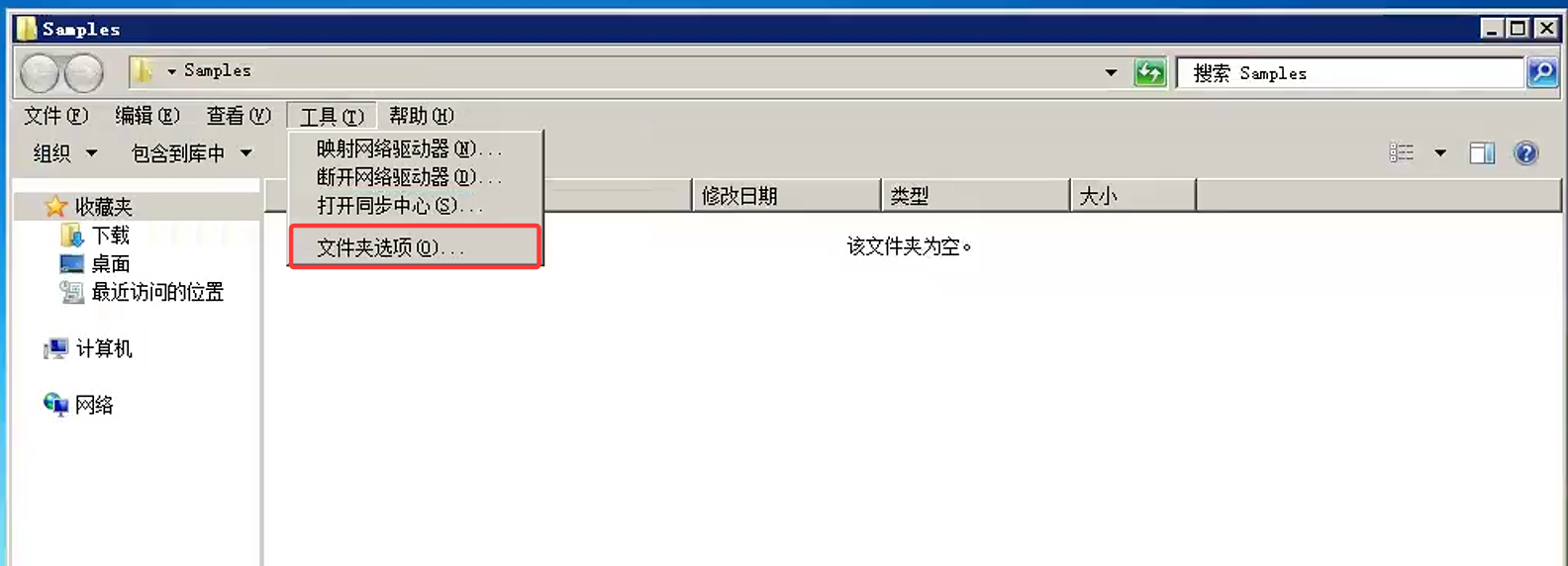

打开任意一个文件夹,上方菜单选择工具——文件夹选项

切换至查看选项卡,确保选择了显示隐藏的文件、文件夹和驱动器,且隐藏已知文件类型的扩展名未处于勾选状态,然后点击确定保存设置

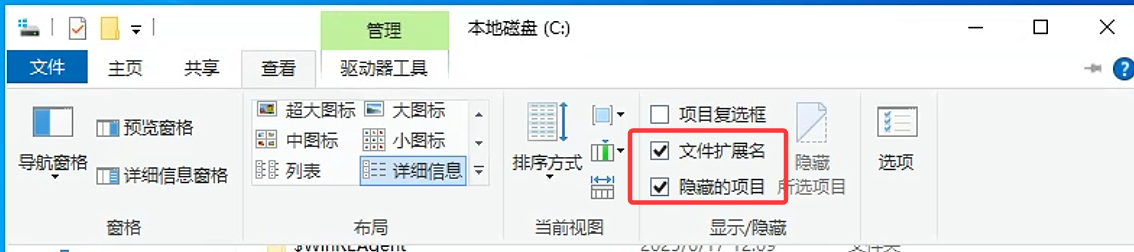

Windows 10

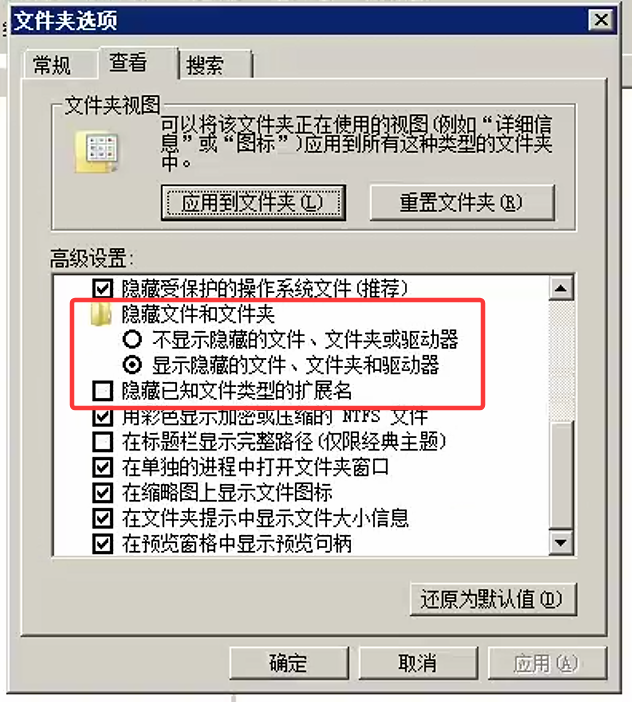

打开任意一个文件夹,上方菜单选择“查看”,勾选图上红框里两个复选框

Windows 11

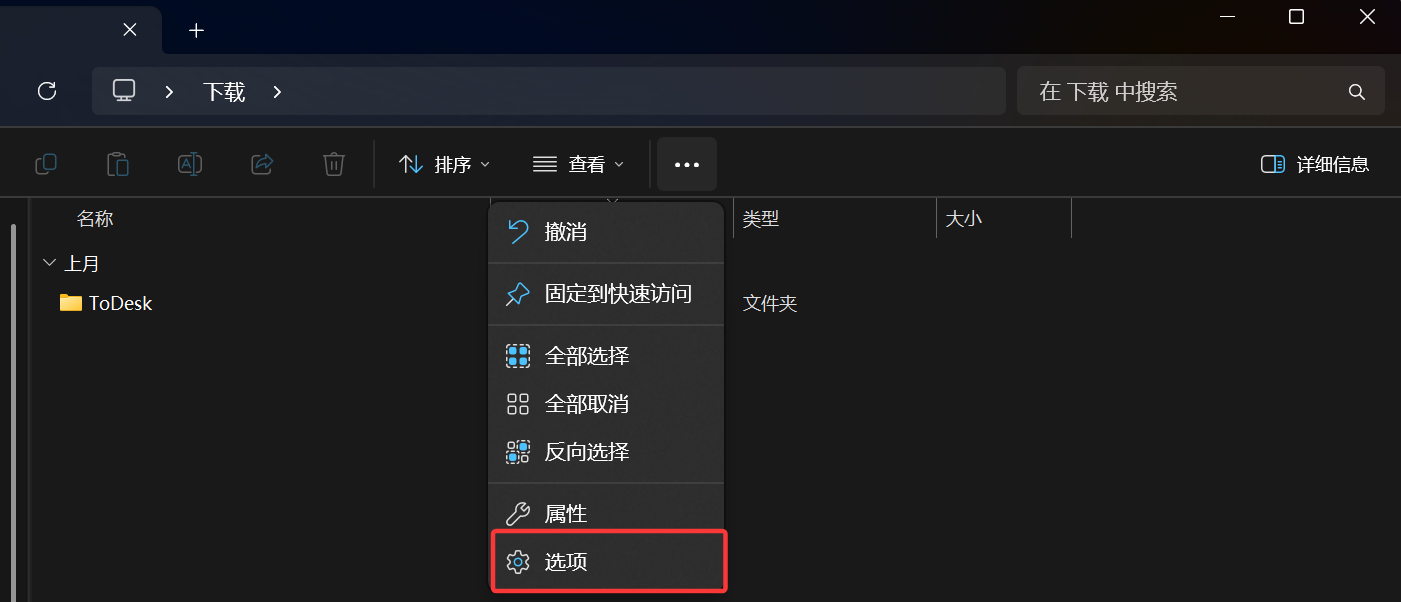

打开任意一个文件夹,点击菜单栏中部形似省略号一样的按钮,然后点击选项,之后的流程与Windows 7一致

下载Autoruns

Autoruns是微软开发的一款用于枚举系统自启动项的实用工具,不需要安装,下载解压后双击运行即可使用

访问这个链接可以下载到该工具:https://download.sysinternals.com/files/Autoruns.zip

第一步:检查诱饵文件

“银狐”木马必须依靠用户主动双击诱饵文件才能侵入。这些诱饵文件通常被精心伪装成文档、表格或压缩包,但其真实类型却是可执行的程序或脚本。找到这些文件本身,就是最直接的感染证据。

请检查微信/钉钉/邮箱最近接收的文件,查找包含下列关键字,且图标为文档但后缀为.exe/.com/.scr/.pif/.vbs/.vbe/.js/.jse的文件:

订单

发票

通知

税务

个税

所得税第二步:检查异常的文件

下面这些文件是我们已知的“银狐”木马在执行过程中会在系统里释放的文件。

目录:C:\Windows\System32

文件名1:temp.key

文件名2:tmp.key

目录:C:\Windows\SysWOW64

文件名1:temp.key

文件名2:tmp.key

目录:C:\Program Files\Internet Explorer

文件名1:temp.key

文件名2:tmp.key

文件名3:nvsc.exe

文件名4:nvgpu_x64.exe

目录:C:\Program Files (x86)\Internet Explorer

文件名1:temp.key

文件名2:tmp.key

文件名3:nvsc.exe

文件名4:nvgpu_x64.exe

目录:C:\Users\[用户名]\AppData\Roaming\[16位随机字母和数字]

文件名1:HWID

文件名2:TIME

目录:C:\Windows\Temp

文件名1:aceprocted.sys

文件名2:ranchserv.jpg

备注:访问该目录时可能会弹出“无权访问”的提示,点击“继续”即可

目录:C:\ProgramData

描述:当前目录(不包含子目录)下任何后缀为`.sys`的文件

目录:C:\Users\Public

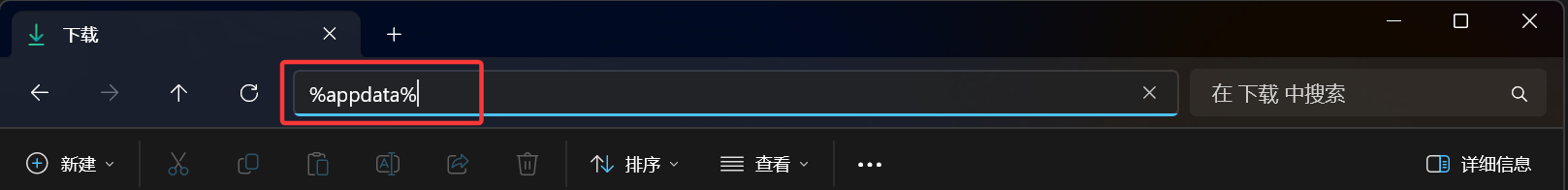

描述:很少有程序会在这个目录下释放文件,如果该目录下出现了奇怪名字的文件夹并且里面包含可执行程序,那么需要高度警惕C:\Users\[用户名]\AppData\Roaming目录可通过在资源管理器的地址栏输入“%appdata%”并回车实现快速访问

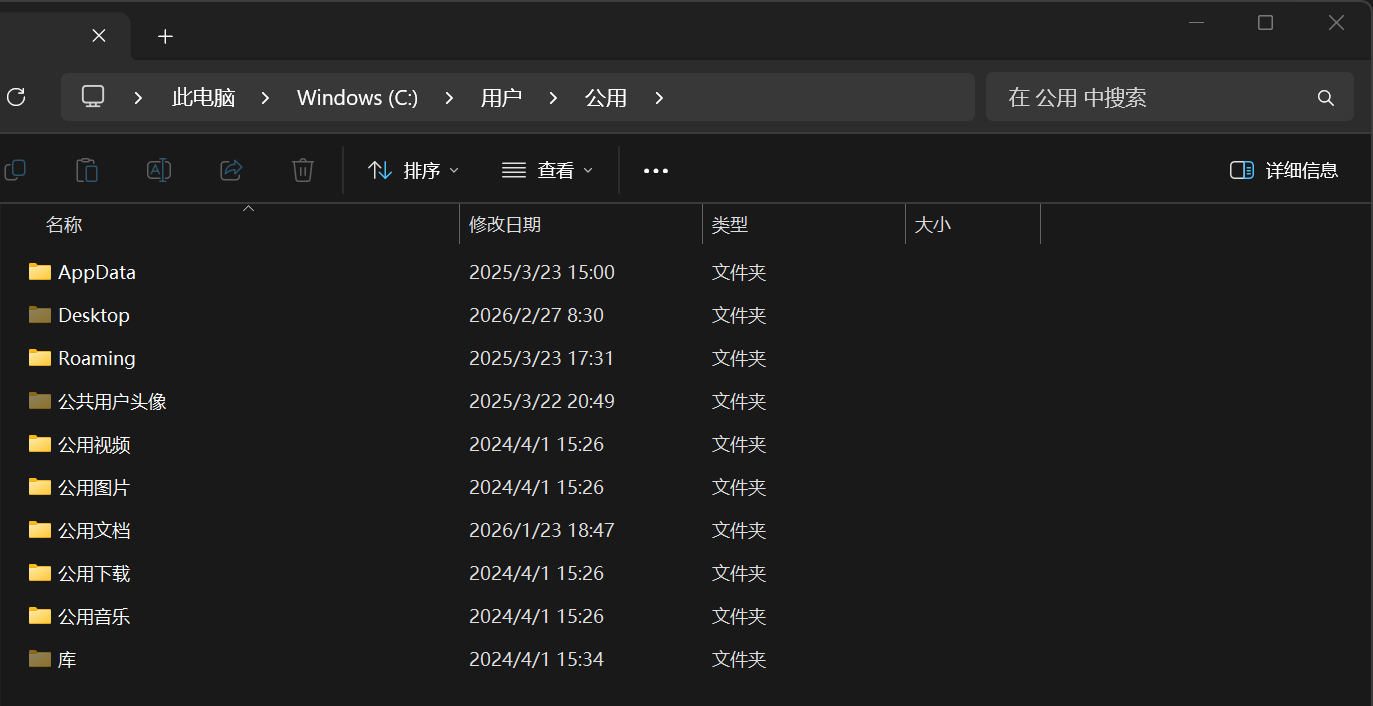

正常的C:\Users\Public目录(不同设备会略有差别,也确实有部分正常软件会在该目录下新建文件夹并释放文件)

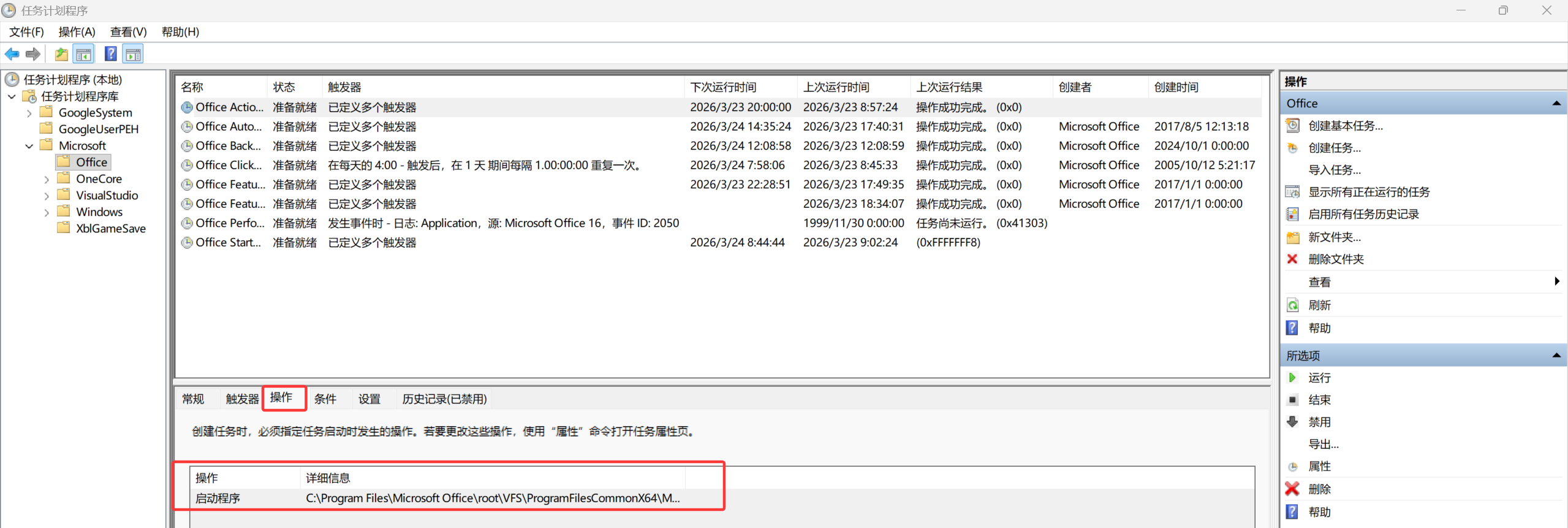

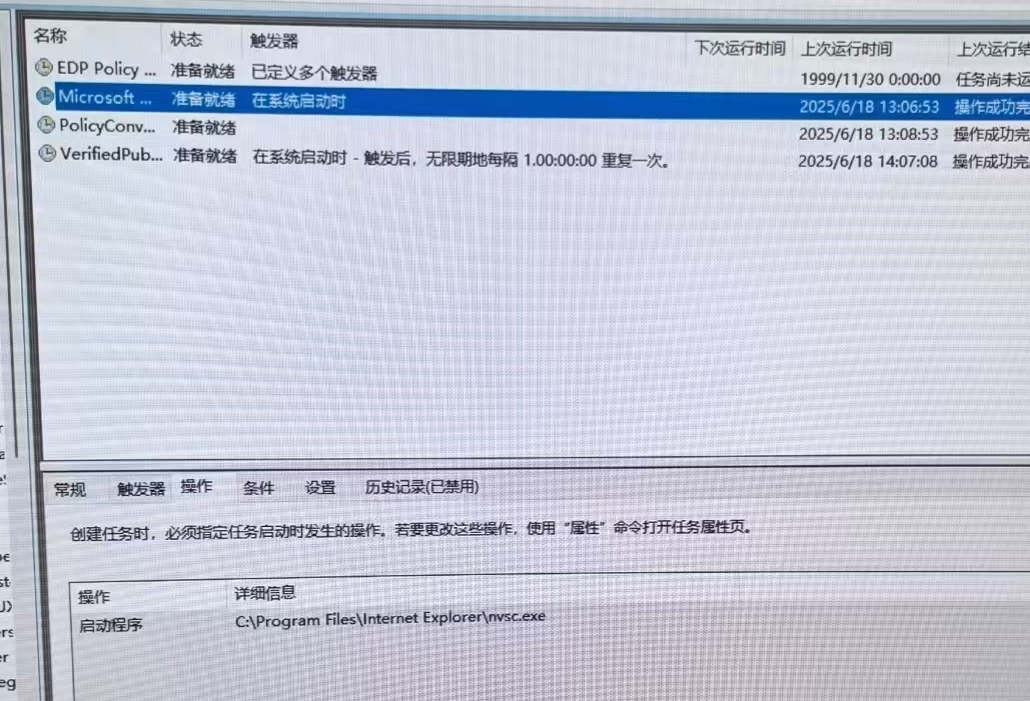

第三步:检查异常的计划任务

打开开始菜单后切换至中文输入法,输入“任务计划程序”并回车即可直接打开系统内置的计划任务查看工具

“银狐”木马常通过创建计划任务的方式实现开机自启,我们在界面选择一个计划任务后可以在下方的“操作”选项卡查看该计划任务会启动的程序的路径

发现包含以下任意一条特征的计划任务意味着电脑有可能已感染“银狐”木马:

- 奇怪的计划任务名称(比如由随机字母组成)

- 程序路径位于以下几个文件夹或其子文件夹

C:\Users\[用户名]\AppData\RoamingC:\Users\PublicC:\Program Files\Internet ExplorerC:\Program Files (x86)\Internet Explorer

下面是部分我们过往排查的银狐木马创建计划任务的案例:

第四步:使用Autoruns进一步排查异常的启动项

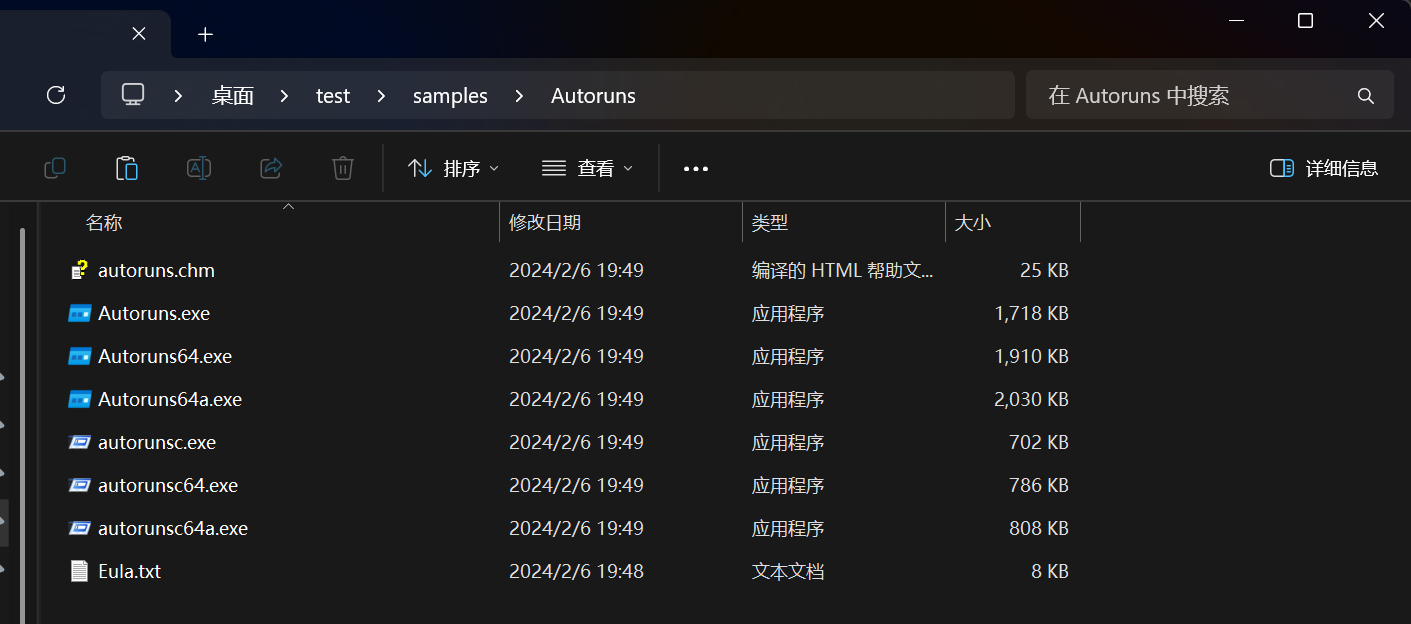

将前文提到的压缩包下载下来后解压得到如下文件

对于32位操作系统,请运行Autoruns.exe,64位操作系统则运行Autoruns64.exe

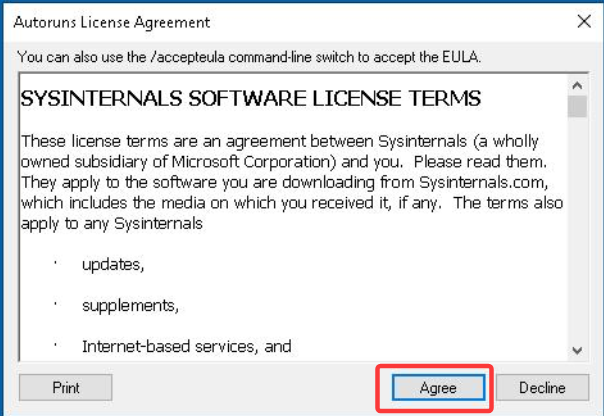

首次运行会弹出许可协议,点击窗口右下角的Agree

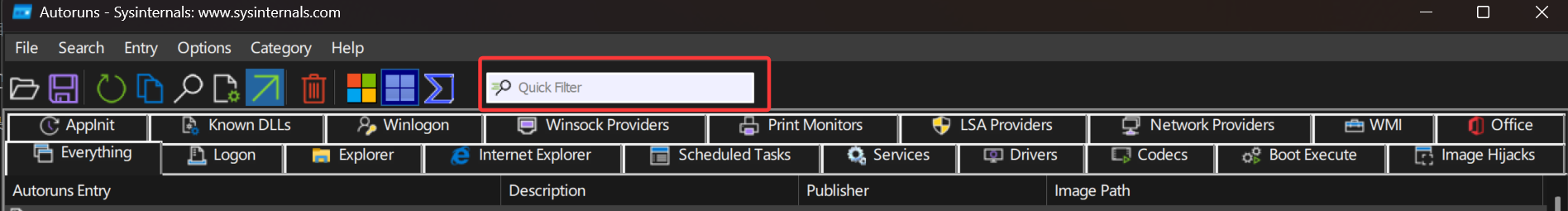

在这里我们可以检查更多类型的启动项,此处我们需要重点留意Image Path指向的文件路径,如果文件路径位于前面的计划任务章节提到的几个文件夹,则意味着电脑有可能已感染“银狐”木马

界面上方的Quick Filter搜索框可以帮助我们快速进行筛选,前文提到的路径可以直接在此输入(第一条路径可以只输入\AppData\Roaming)

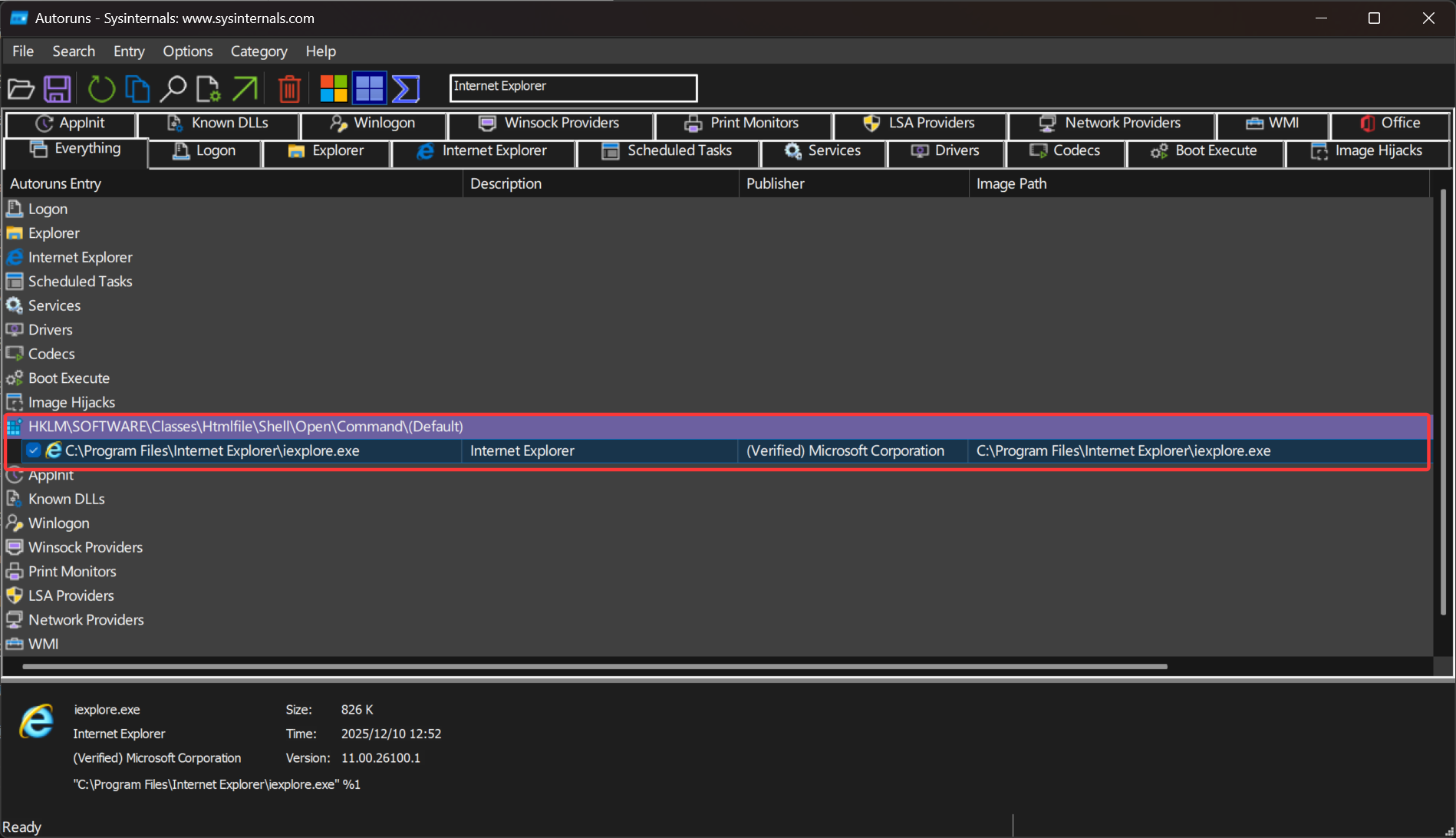

需要特别注意的是,下图这个启动项(Image Path指向C:\Program Files\Internet Explorer\iexplore.exe)属于正常的启动项(虽然符合前文提到的特征)

结论与后续建议

特别提醒:关于自查结果的正确解读

需要说明的是,本手册的自查方法主要针对“银狐”木马在投递阶段(诱饵文件)和作案阶段留下的典型行为特征(如特定的文件、启动项等)。由于“银狐”木马的特性,您通过上述步骤定位到的可疑文件,未必就是恶意代码本体——它可能是木马用来启动自身的“白加黑”正常程序,也可能是被误判的普通文件。

此外,还存在几种常见情况:

- 仅发现诱饵文件但系统无异常:如果您找到了伪装文档但从未双击运行,或杀毒软件已将其隔离,那么您并未真正感染,只需删除文件即可。

- 杀毒软件已清除核心模块,仅残留痕迹:杀毒软件可能已清除了木马的核心恶意模块,但遗留下了一些无害的配置文件或失效的启动项。这些残余痕迹虽然看起来“可疑”,但已不具备攻击能力,无需过度担忧。

如果您发现异常:

- 不必惊慌。先断网,避免木马远程通信。

- 对于无法确定的文件,不要自行删除,可使用杀毒软件进行全盘扫描,由软件判定并处理。

- 若扫描后仍有残留项(如失效的启动项),可咨询专业人士确认无害后手动清理。

如果您未发现异常:

继续保持良好上网习惯,不点击陌生链接,不接收运行不明文件。